groepswerk juni 2023

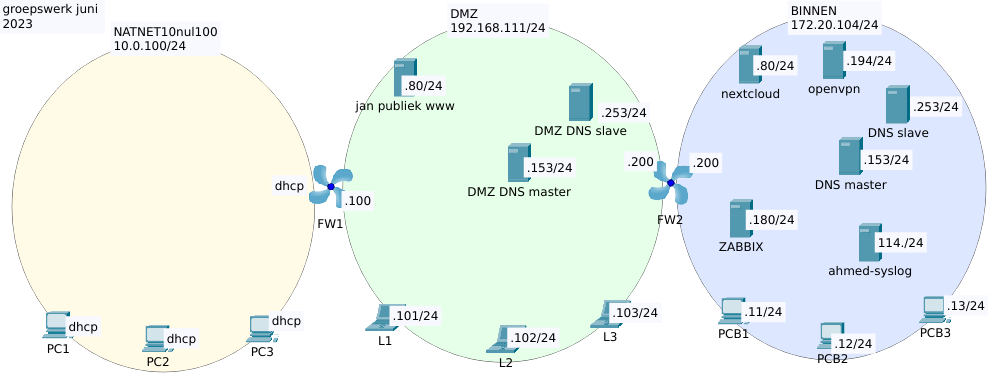

Er zijn 4 netwerkzones:

- BUITEN

het buiten netwerk, bij je thuis of in b104 de10.104/16

dit netwerk dient alleen voor internet-toegang.

We verbinden onze virtualbox hieraan met een NATNET, ongeacht de adressering van BUITEN, zou alles moeten werken in de 3 VBOX-zones.

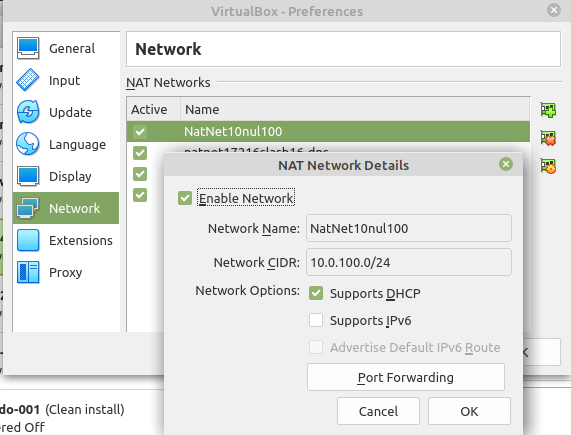

- NATNET-10nul100

vastgehecht aan BUITEN via een vbox

Dit netwerk is gecre-eerd als NATNET in vbox,

10.0.100.0/24en bevat enkele DHCP-PCs

- DMZ

de-militarized zone: een tussennetwerk waar enkele publieke servers staan (beschikbaar vanaf buiten), zijnde DNS master-slave, en een publieke webserver.

Dit is een INTNET in vbox,192.1683.111.0/24.

- BINNEN

Het netwerk BINNEN is eveneens een INTNET in vbox,172.20.104.0/24waar de machines staan voor intern gebruik: syslog-server, openvpn-server, nextcloud-server, zabbix-server en een lokale DNS-master-slave combinatie.

- interconnexion

DMZ is verbonden met NATNET via een iptables-NAT-firewall. Omdat deze een variabel adres krijgt aan de buitenkant, moet die werken met masquerading, waarover straks meer.

BINNEN is verbonden met DMZ eveneens via een iptables-NAT-firewall. Dit is een gewone NAT-firewall met 2 vaste ip-adressen.

Als je dit geheel van netwerken op je eentje bouwt, moet je geen netwerken van vbox exporteren (verbinden *BRIDGED met een USB-netadapter), en kun je alles doen met INTNETs en NATNETs. Als je samenwerkt in groep moet je de netwerken exporteren naar USB-adapters in bridged.

In dit relaas bouw ik alle machines alleen op in vbox en plaats ik de juiste NET-adapters in het juiste INTNET of NATNET of ...

Zodra ik mijn netwerken heb gebouwd plaats ik er de 9 clients, 9 servers en 2 firewalls in. Ik moet dan ook testen of ik internet heb in NATNET, DMZ en BINNEN.