paswoord reset

Om duistere redenen slagen wijzelf er af en toe in onszelf buiten te sluiten uit een server. Dat leidt (lijdt) tot verbijstering en woede ...

In deze praktijk oefening proberen we ons eigen paswoord, op onze eigen virtuele machine terug te initialiseren.

Deze werkwijze werkt tot op heden (2019) op debian-based distributies die niet beveiligd zijn met SElinux. Op RedHat-based distributies moet u anders te werk gaan. De kans bestaat dat deze methode in de nabije toekomst op andere distributies evenzeer wordt bemoeilijkt.

Het is alleen maar toegestaan uw eigen account op uw eigen machine te herinitialiseren.

benodigdheden:

- een iso bestand van SysRescueCD of eventueel een Live-CD

- een ubuntu/lx-mint/debian virtuele machine

werkwijze:

- Maak een virtuele machine klaar om deze oefening op te doen. Werk op een cloon, of maak een snapshot zodat uw werk niet verloren gaat.

- Log in, en stel uw paswoord en het root paswoord beide in op @sec123*&=!

Vergeet daarna dit paswoord :-)

- Sluit de machine volledig af.

- Kies een virtuele CD/DVD (bijvoorbeeld systemrescuecd-x86-4.7.1.iso) en plaats die in uw virtuele drive.

- Start vervolgens de machine vanaf SysRescueCD.

- Selecteer default boot // kies even later een correcte toetsenbordindeling.

- SysRescueCD start standaard op met een root-account (bij gebruik van een live-CD tik je

$ sudo su)

-

Kijk met

fdisk -lof zo nodig metgdisk -lwaar je linux partities (83) zitten.voorbeeld:

$ sudo fdisk -lDisk /dev/sda: 160.0 GB, 160041885696 bytes 255 heads, 63 sectors/track, 19457 cylinders Units = cylinders of 16065 * 512 = 8225280 bytes Disk identifier: 0xc7eec7ee Device Boot Start End Blocks Id System /dev/sda1 * 1 3187 25599546 7 HPFS/NTFS /dev/sda2 3188 3795 4883760 82 Linux swap / Solaris /dev/sda3 3796 6227 19535040 5 Extended /dev/sda4 6228 19457 106269975 83 Linux /dev/sda5 3796 6227 19535008+ 83 Linux - Maak een mountpoint en mount de partitie(s) waarvan je vermoedt dat ze je root-partitie is/zijn:

in ons voorbeeld zijn er twee mogelijkheden:sda4ofsda5

$ sudo mkdir /sda4 /sda5

- Mount nu je linux-partities:

voorbeeld:

$ sudo mount /dev/sda4 /sda4

$ sudo mount /dev/sda5 /sda5

-

Zoek met

lswat er in je partities zit

voorbeeld:$ sudo ls /sda4 administrator debian images software vbox bert ftp pc3111 tar_vbox-images $ sudo ls /sda5 bin dev home lib oleg root stick tmp vmlinuz boot etc initrd media opt sbin swapfile usr cdrom hades initrd.img mnt proc srv sys varIn dit voorbeeld is

/dev/sda5de/-partitie. - Open nu met een editor

/<root-partitie>/etc/shadow

sudo nano /sda5/etc/shadowGNU nano 2.0.7 File: /etc/shadow root:$1$J87btjTB$chY7GRcRIsbqENV1xPAYh0:14133:0:99999:7::: daemon:*:14132:0:99999:7::: bin:*:14132:0:99999:7::: sys:*:14132:0:99999:7::: sync:*:14132:0:99999:7::: games:*:14132:0:99999:7::: man:*:14132:0:99999:7::: lp:*:14132:0:99999:7::: mail:*:14132:0:99999:7::: news:*:14132:0:99999:7::: uucp:*:14132:0:99999:7::: proxy:*:14132:0:99999:7::: www-data:*:14132:0:99999:7::: backup:*:14132:0:99999:7::: list:*:14132:0:99999:7::: irc:*:14132:0:99999:7::: gnats:*:14132:0:99999:7::: nobody:*:14132:0:99999:7::: dhcp:!:14132:0:99999:7::: [ Read 41 lines ] ^G Get Help ^O WriteOut ^R Read File ^Y Prev Page ^K Cut Text ^C Cur Pos ^X Exit ^J Justify ^W Where Is ^V Next Page ^U UnCutText ^T ToSpellVervang de volledige checksum achter root tussen de twee 'dubbele punten'

root:$1$J87btjTB$chY7GRcRIsbqENV1xPAYh0:14133:0:99999:7:::

door niets

root::14133:0:99999:7:::

Je kan hetzelfde doen met je persoonlijke account ...

sla tenslotte de file op !!!!

- umount de partities die je zonet had gemount

voorbeeld:# umount /dev/sda4 # umount /dev/sda5 - Herstart je virtuele computer, en log in op een alfanummerieke terminal (CTRL-ALT-F1) als root (of als ubuntu-gebruiker); de computer vraagt nu geen paswoord.

- Voer nu het commando

passwduit zodat je root-account of ubuntu-gebruikers account weerom een paswoord heeft dat jij kent.

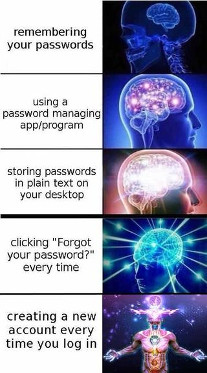

- ... using your brain ...